Bezpieczeństwo w chmurze to kluczowy aspekt ochrony firmowych danych w nowoczesnych organizacjach. Wdrażając rozwiązania chmurowe, należy jasno określić, kto ponosi odpowiedzialność za bezpieczeństwo infrastruktury i informacji. Odpowiednie praktyki i zgodność z regulacjami minimalizują ryzyko zagrożeń.

Spis treści

- Wprowadzenie do Bezpieczeństwa Chmurowego

- Model Współdzielonej Odpowiedzialności

- Rola Dostawcy Chmury w Ochronie

- Obowiązki Klienta w Chmurze

- Zagrożenia i Wytyczne RODO

- Dobre Praktyki Bezpieczeństwa

Wprowadzenie do Bezpieczeństwa Chmurowego

Bezpieczeństwo chmurowe to zestaw strategii, technologii, procesów i praktyk, których celem jest ochrona danych, aplikacji oraz infrastruktury działającej w środowiskach chmurowych przed nieautoryzowanym dostępem, utratą, kradzieżą lub zakłóceniami w działaniu. W odróżnieniu od tradycyjnego modelu on‑premise, gdzie organizacja kontroluje fizyczne serwery, sieć i centrum danych, w chmurze część tych elementów jest zarządzana przez dostawcę usług, a część pozostaje pod kontrolą klienta. To właśnie ta współdzielona odpowiedzialność sprawia, że bezpieczeństwo w chmurze wymaga innego myślenia o ryzyku, zgodności i nadzorze. Kluczowe jest zrozumienie, że chmura nie jest ani z definicji bezpieczniejsza, ani bardziej ryzykowna niż tradycyjna infrastruktura – jej poziom bezpieczeństwa zależy od jakości rozwiązań dostawcy oraz od tego, jak klient projektuje, konfiguruje i nadzoruje swoje zasoby. Dodatkowym wyzwaniem jest sama natura chmury: elastyczność, skalowalność i dostęp „na żądanie” zwiększają złożoność środowiska, liczbę możliwych punktów ataku oraz tempo zmian, co oznacza, że klasyczne, statyczne podejście do bezpieczeństwa nie jest już wystarczające. Niezbędne staje się wdrożenie automatyzacji, ciągłego monitoringu i polityk bezpieczeństwa zaprojektowanych specjalnie dla środowisk chmurowych, a nie tylko przeniesionych 1:1 ze świata lokalnych serwerowni. Ważny jest także aspekt regulacyjny: organizacje muszą zapewnić zgodność z przepisami (m.in. RODO, branżowe normy bezpieczeństwa, wymagania regulatorów finansowych czy zdrowotnych), mimo że fizyczna lokalizacja danych i sposób ich przetwarzania często są rozproszone geograficznie w centrach danych rozsianych po różnych regionach świata. Z tego względu bezpieczeństwo chmurowe obejmuje nie tylko techniczne mechanizmy, takie jak szyfrowanie, kontrola dostępu czy segmentacja sieci, ale również zarządzanie ryzykiem, kontraktami z dostawcą (SLA, DPA), audyty oraz szkolenia użytkowników, którzy często są najsłabszym ogniwem łańcucha. Warto też pamiętać, że bezpieczeństwo w chmurze to nie jednorazowy projekt, lecz proces ciągły: wraz z dodawaniem nowych usług, aplikacji i integracji rośnie powierzchnia ataku, a tym samym znaczenie systematycznego przeglądu konfiguracji, testów penetracyjnych i aktualizacji polityk bezpieczeństwa.

W praktyce mówimy o bezpieczeństwie chmurowym w kontekście różnych modeli wdrożenia i świadczenia usług: chmura publiczna, prywatna, hybrydowa oraz multicloud, a także modele usług IaaS, PaaS i SaaS. Każde z tych podejść ma inny profil ryzyka i inne granice odpowiedzialności pomiędzy klientem a dostawcą, co bezpośrednio wpływa na wymagane środki ochrony. W modelu IaaS klient dostaje przede wszystkim „surową” infrastrukturę (maszyny wirtualne, sieć, pamięć masową) i sam odpowiada za konfigurację systemów operacyjnych, zabezpieczenie aplikacji oraz zarządzanie tożsamościami użytkowników; dostawca skupia się na bezpieczeństwie fizycznego centrum danych, hipervisora i podstawowej warstwy sieci. W PaaS odpowiedzialność klienta przesuwa się wyżej – dostawca zarządza systemem operacyjnym i platformą, a organizacja skupia się głównie na kodzie, danych i ich konfiguracji. W SaaS klient ma najmniejszą kontrolę nad technicznymi szczegółami zabezpieczeń, ale nadal odpowiada za to, kto ma dostęp do aplikacji, jakie dane są w niej przechowywane, jak skonfigurowano polityki prywatności, retencji oraz integracji z innymi systemami. Istotne jest, by rozumieć, że żaden z tych modeli nie zwalnia organizacji z odpowiedzialności za własne dane i sposób, w jaki pracownicy oraz partnerzy z nich korzystają. Powszechnym błędem jest przekonanie, że „dostawca chmury wszystkim się zajmie” – w rzeczywistości większość incydentów bezpieczeństwa w chmurze wynika z błędnych konfiguracji po stronie klienta (np. publicznie dostępne zasoby, słabe lub współdzielone hasła, brak segmentacji uprawnień, brak szyfrowania wrażliwych danych). Dlatego nowoczesne podejście do bezpieczeństwa chmurowego łączy narzędzia dostawcy (wbudowane mechanizmy typu IAM, KMS, WAF, logowanie i monitorowanie) z dodatkowymi rozwiązaniami firm trzecich oraz własnymi procedurami organizacji. Coraz większe znaczenie zyskują też koncepcje Zero Trust (brak domyślnego zaufania, nawet wewnątrz sieci), DevSecOps (integracja bezpieczeństwa w całym cyklu życia oprogramowania, od planowania po utrzymanie) oraz „security by design”, zakładające projektowanie architektury chmurowej z myślą o bezpieczeństwie od pierwszego dnia, a nie dokładanie zabezpieczeń dopiero po wdrożeniu. W tym kontekście krytyczne jest jasne zdefiniowanie ról i odpowiedzialności pomiędzy działem IT, zespołami developerskimi, bezpieczeństwa (SOC, CSIRT), biznesem oraz samym dostawcą chmury, tak aby żadna istotna luka nie pozostała „pomiędzy” obszarami kompetencji różnych stron, a każda decyzja dotycząca korzystania z usług chmurowych była świadoma zarówno pod względem korzyści, jak i konsekwencji dla bezpieczeństwa.

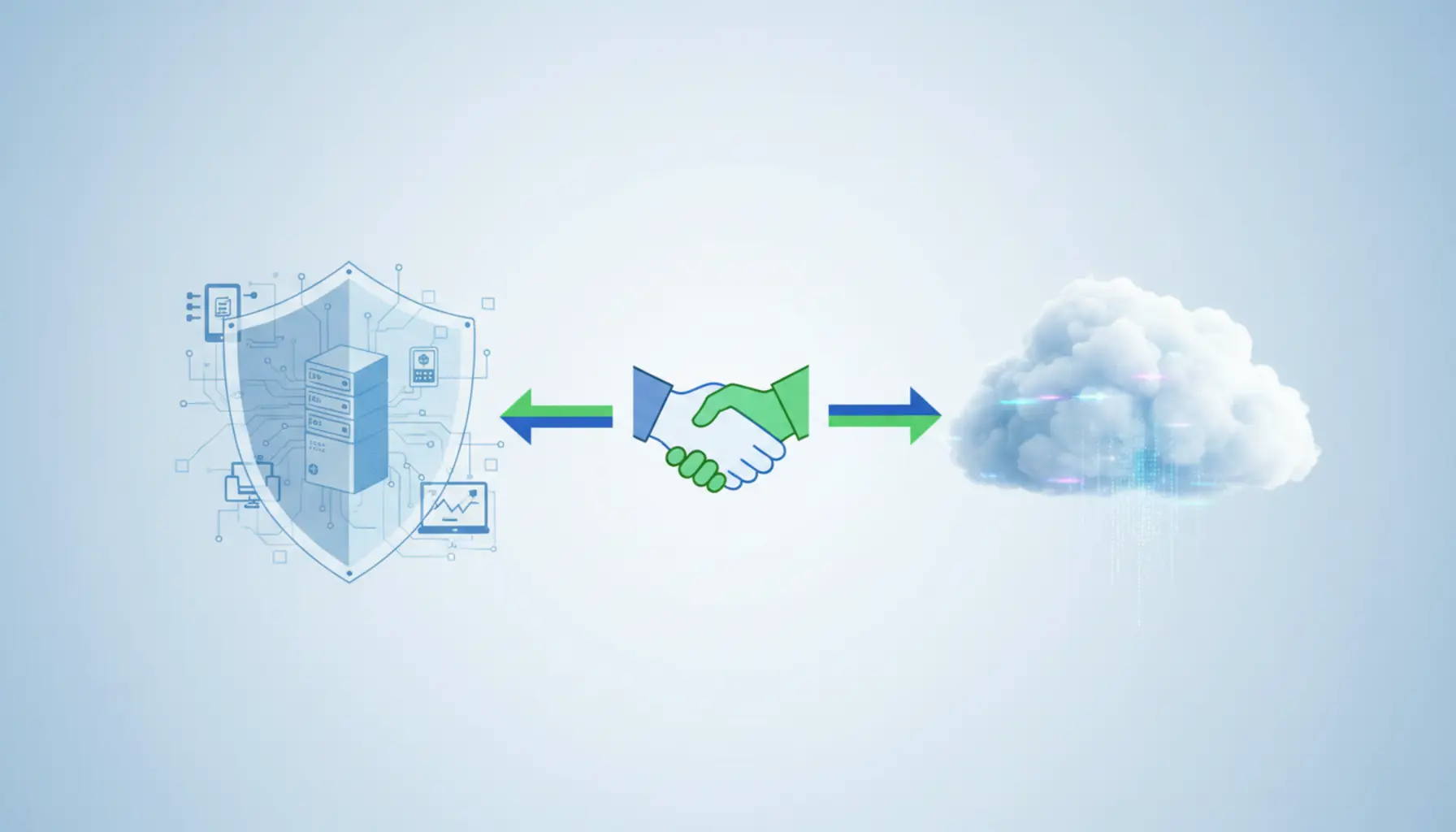

Model Współdzielonej Odpowiedzialności

Model współdzielonej odpowiedzialności (Shared Responsibility Model) to fundament zrozumienia bezpieczeństwa w chmurze i punkt wyjścia do wszelkich decyzji architektonicznych, organizacyjnych oraz prawnych. W największym uproszczeniu można powiedzieć, że dostawca chmury odpowiada za „bezpieczeństwo chmury”, a klient za „bezpieczeństwo w chmurze”, ale w praktyce granica ta jest płynna i zależy od rodzaju usługi (IaaS, PaaS, SaaS) oraz konkretnej implementacji. Dostawca bierze na siebie odpowiedzialność za fizyczne centra danych, infrastrukturę sieciową, sprzęt, warstwę wirtualizacji i podstawowe mechanizmy bezpieczeństwa platformy – czyli wszystko to, co jest poza bezpośrednią kontrolą klienta. Klient natomiast odpowiada za dane, użytkowników, dostęp, konfigurację usług, a w niektórych modelach także za systemy operacyjne, aplikacje i część warstwy sieciowej. Niewłaściwe zrozumienie lub zignorowanie tego podziału prowadzi do najczęstszych incydentów, takich jak błędnie skonfigurowane magazyny danych, publiczne ekspozycje serwisów administracyjnych czy niewystarczająca kontrola tożsamości i uprawnień.

W modelu IaaS (Infrastructure as a Service) odpowiedzialność klienta jest najszersza – dostawca zapewnia infrastrukturę (serwery, storage, sieć, hypervisor), ale klient zarządza systemem operacyjnym, łatkami bezpieczeństwa, konfiguracją firewalli na poziomie systemów, segmentacją sieciową wewnątrz własnej przestrzeni, szyfrowaniem danych na poziomie aplikacji oraz całym cyklem życia swoich workloadów. Oznacza to, że organizacja musi utrzymywać procesy patch management, twardej konfiguracji systemu (hardening), monitoringu logów, reagowania na incydenty oraz zarządzania backupami w sposób podobny do tradycyjnego środowiska, choć używając innych narzędzi. W PaaS (Platform as a Service) dostawca przejmuje dodatkowo odpowiedzialność za system operacyjny i środowisko uruchomieniowe (runtime), a klient skupia się na kodzie aplikacji, konfiguracji usług, zarządzaniu kontami serwisowymi, kluczami API i danymi. Ryzyka wynikają tu przede wszystkim z błędów w aplikacji, niewłaściwej segmentacji logicznej środowisk (dev/test/prod), zbyt szerokich uprawnień nadawanych deweloperom oraz braku kontroli nad tajnymi danymi (secrets, hasła, klucze). W modelu SaaS (Software as a Service) odpowiedzialność klienta jest pozornie najmniejsza, ale nadal krytyczna: dostawca zarządza całym stos’em technologicznym, jednak to po stronie klienta leży zarządzanie tożsamościami i dostępem (IAM, SSO, MFA), konfiguracja polityk bezpieczeństwa w aplikacji (np. retencja danych, udostępnianie, poziomy uprawnień), klasyfikacja danych, spełnienie wymogów compliance w kontekście sposobu korzystania z usługi oraz integracja z innymi systemami. W każdym z tych modeli organizacja musi świadomie zdefiniować, kto w zespole jest właścicielem którego obszaru odpowiedzialności: dział bezpieczeństwa, IT, deweloperzy, właściciele procesów biznesowych, a także jakie procedury regulują współpracę z dostawcą, w tym sposób zgłaszania incydentów, przeglądów bezpieczeństwa i audytów. W praktyce kluczowe jest mapowanie odpowiedzialności do konkretnych kontrol (np. z ISO 27001, NIST CSF, CIS Controls) i ustalenie, które z nich są realizowane przez dostawcę, które przez klienta, a które są współdzielone, np. monitoring bezpieczeństwa, reagowanie na incydenty czy zarządzanie podatnościami. Dostawcy często udostępniają własne matryce odpowiedzialności oraz dokumenty typu „shared responsibility model” dla poszczególnych usług – ich dokładna analiza i dostosowanie do polityk wewnętrznych jest niezbędne, aby uniknąć „szarej strefy”, w której nikt realnie nie odpowiada za określony aspekt bezpieczeństwa, np. szyfrowanie danych w spoczynku, logowanie zdarzeń administracyjnych czy testy penetracyjne aplikacji. W dojrzałych organizacjach model współodpowiedzialności jest dodatkowo odzwierciedlony w umowach (SLA, DPA, umowy powierzenia przetwarzania danych), Rejestrze Czynności Przetwarzania (RODO) oraz w wewnętrznych standardach architektonicznych i projektowych, tak aby każdy nowy projekt w chmurze rozpoczynał się od jasnego określenia granic odpowiedzialności, wymogów bezpieczeństwa i sposobu ich weryfikacji, a nie od samej konfiguracji zasobów technicznych.

Rola Dostawcy Chmury w Ochronie

Dostawca chmury jest fundamentem całego ekosystemu bezpieczeństwa, bo to na nim spoczywa odpowiedzialność za stworzenie i utrzymanie bezpiecznego środowiska, w którym operują dane i aplikacje klientów. W praktyce oznacza to budowę i ochronę globalnej infrastruktury centrów danych, warstwy sieciowej, sprzętu, hipernadzorcy (hypervisora) oraz podstawowych usług bezpieczeństwa, takich jak szyfrowanie, logowanie zdarzeń czy mechanizmy wysokiej dostępności. Największe platformy chmurowe inwestują miliardy w redundantne zasilanie, fizyczne zabezpieczenia (kontrola dostępu, monitoring, ochrona 24/7), systemy gaszenia pożaru, odporność na klęski żywiołowe oraz skalowanie zasobów, by minimalizować ryzyko awarii i utraty danych. Kluczowym zadaniem dostawcy jest też zapewnienie segmentacji i izolacji środowisk – tak, aby dane i obciążenia jednego klienta były logicznie oddzielone od innych, nawet jeśli współdzielą tę samą fizyczną infrastrukturę. W tym kontekście bardzo istotna jest architektura multi-tenant, odpowiednia konfiguracja sieci wirtualnych, kontrola ruchu między strefami oraz stosowanie mechanizmów ochrony przed atakami DDoS na poziomie sieci i aplikacji. Dostawca odpowiada również za integralność platformy – regularne aktualizacje oprogramowania bazowego, łatki bezpieczeństwa, testy penetracyjne, a także zarządzanie lukami (vulnerability management) są kluczowe, by ograniczać powierzchnię ataku. Z punktu widzenia klienta ważne jest, że wiele z tych działań odbywa się „pod spodem” i jest niewidoczne na co dzień, ale to właśnie one w dużej mierze decydują o tym, czy fundament jest stabilny i bezpieczny.

Rola dostawcy chmury nie kończy się jednak na infrastrukturze; obejmuje także projektowanie usług z myślą o bezpieczeństwie (security by design) oraz udostępnianie klientom zestawu narzędzi, które umożliwiają budowę własnych, dopasowanych do potrzeb mechanizmów ochrony. W praktyce oznacza to m.in. wbudowane usługi IAM (Identity and Access Management), które pozwalają granularnie nadawać uprawnienia, stosować zasady minimalnych uprawnień, integrować logowanie wieloskładnikowe (MFA) oraz federację tożsamości z korporacyjnym katalogiem użytkowników. Dostawca dostarcza także usługi szyfrowania danych w spoczynku i w tranzycie oraz mechanizmy zarządzania kluczami kryptograficznymi (KMS, HSM), pozostawiając klientowi wybór: czy korzysta z kluczy zarządzanych przez dostawcę, czy z własnych (BYOK, BYOE). Coraz większe znaczenie ma również transparentność i zgodność z regulacjami – renomowani dostawcy chmury udostępniają raporty z audytów zewnętrznych (ISO 27001, SOC 1/2/3, PCI DSS, zgodność z RODO i innymi regulacjami branżowymi), dokumentację techniczną oraz tzw. shared responsibility model w formie czytelnych tabel i diagramów. Dzięki temu klient może precyzyjnie zrozumieć, za które kontrole bezpieczeństwa odpowiada dostawca, a które musi zaimplementować we własnym zakresie. Istotnym obszarem odpowiedzialności dostawcy jest także monitoring i reagowanie na incydenty na poziomie platformy – obejmuje to wykrywanie nietypowego ruchu, automatyczne blokowanie znanych wektorów ataków, utrzymywanie zespołów Security Operations Center (SOC) oraz mechanizmy powiadamiania klientów o istotnych zdarzeniach bezpieczeństwa. Dostawca ma też obowiązek dbać o ciągłość działania i odzyskiwanie po awarii (BC/DR) na poziomie swojej infrastruktury, udostępniając klientom opcje replikacji danych między strefami i regionami, automatyczne snapshoty, a także szablony i dobre praktyki konfiguracji odpornej na awarie. Wreszcie, ważnym, choć często niedocenianym elementem roli dostawcy jest edukacja i wsparcie merytoryczne – dokumentacja, wzorcowe architektury referencyjne, poradniki „security best practices”, szkolenia online oraz konsultacje z architektami bezpieczeństwa pomagają klientom poprawnie korzystać z narzędzi i unikać błędów konfiguracyjnych. To wszystko sprawia, że odpowiedzialność dostawcy nie polega wyłącznie na „utrzymaniu kabli i serwerów”, lecz na tworzeniu kompletnego, bezpiecznego ekosystemu, w którym klient ma do dyspozycji zarówno solidną, odporną infrastrukturę, jak i zaawansowane funkcje bezpieczeństwa gotowe do wykorzystania w ramach własnej strategii ochrony.

Obowiązki Klienta w Chmurze

Choć dostawca zapewnia fundamenty bezpieczeństwa, to na kliencie spoczywa odpowiedzialność za sposób korzystania z usług chmurowych, konfigurację środowiska oraz ochronę własnych danych i tożsamości użytkowników. Kluczowym obowiązkiem jest zrozumienie modelu współodpowiedzialności i przełożenie go na konkretne role, procesy oraz narzędzia w organizacji. W praktyce oznacza to, że klient musi samodzielnie zadbać o zarządzanie tożsamością i dostępem (IAM), polityki haseł i uwierzytelniania wieloskładnikowego (MFA), a także o precyzyjne nadawanie uprawnień zgodnie z zasadą najmniejszych przywilejów. Brak tych elementów jest jedną z najczęstszych przyczyn naruszeń w chmurze: atakujący rzadko „łamią” zabezpieczenia dostawcy, częściej wykorzystują źle skonfigurowane konta, zbyt szerokie uprawnienia czy brak MFA. Obowiązkiem klienta jest również utrzymanie porządku w kontach i tożsamościach – wyłączanie nieużywanych użytkowników, przegląd i recertyfikacja uprawnień, stosowanie ról zamiast indywidualnych, niestandardowych konfiguracji oraz integracja chmury z firmowym katalogiem tożsamości (np. Azure AD, LDAP), aby centralnie kontrolować, kto ma do czego dostęp. Kolejnym krytycznym obszarem jest zarządzanie konfiguracją i hardening zasobów: klient odpowiada za to, by maszyny wirtualne, kontenery, bazy danych, funkcje serverless, magazyny obiektowe czy zasoby sieciowe były skonfigurowane zgodnie z najlepszymi praktykami bezpieczeństwa. Wymaga to stosowania wzorców infrastruktury jako kodu (IaC) z kontrolą wersji i automatycznymi testami bezpieczeństwa, używania skanerów konfiguracji (CSPM, KSPM), a także regularnego audytu otwartych portów, publicznych adresów IP, reguł firewalli oraz konfiguracji sieci prywatnych (VPC/VNet). Klient musi także zapewnić aktualizacje i łatanie systemów oraz aplikacji, za które odpowiada – w modelu IaaS to m.in. systemy operacyjne, serwery aplikacyjne, bazy danych instalowane samodzielnie, natomiast w PaaS i SaaS chodzi o własny kod, biblioteki, integracje i pluginy. Zaniedbanie procesu patch managementu, brak automatyzacji aktualizacji czy niespójne wersje oprogramowania pomiędzy środowiskami prowadzą do łatwych do wykorzystania luk, nawet jeśli sama platforma chmurowa jest w pełni zaktualizowana. Istotne jest także wdrożenie segmentacji sieci, mikrosegmentacji w środowiskach kontenerowych oraz zasad Zero Trust, by nie zakładać domyślnego zaufania między usługami znajdującymi się „wewnątrz” tej samej chmury. Obowiązki klienta obejmują również zarządzanie danymi na całym ich cyklu życia: klasyfikację informacji (np. publiczne, wewnętrzne, poufne, wrażliwe), ustalenie, jakie dane mogą trafić do chmury i w jakiej formie, wdrożenie szyfrowania w spoczynku i w tranzycie oraz kontrolę nad kluczami kryptograficznymi. Jeśli organizacja korzysta z własnych kluczy (BYOK, HYOK), musi zadbać o bezpieczne generowanie, rotację, przechowywanie i odwoływanie dostępu do kluczy, a także o integrację z modułami HSM czy usługami KMS dostawcy. W praktyce oznacza to również konieczność zarządzania kopiami zapasowymi poza tym, co zapewnia sam dostawca: definiowanie polityk backupu dostosowanych do wartości danych i RPO/RTO organizacji, testowanie procedur odtwarzania, a także ochronę backupów przed ransomware i nieautoryzowanym dostępem. Obowiązkiem klienta jest też konfigurowanie retencji logów, centralne zbieranie i analizowanie dzienników zdarzeń z różnych usług chmurowych, integracja z SIEM oraz definiowanie reguł detekcji podejrzanych zachowań (np. nietypowe logowania, eskalacja uprawnień, masowe pobrania danych). Wiele incydentów wynika z faktu, że logi co prawda istnieją, ale nikt ich systematycznie nie analizuje lub są przechowywane zbyt krótko, by obsłużyć dochodzenia powłamaniowe. Ostatnim, ale równie istotnym wymiarem odpowiedzialności jest zgodność z regulacjami i wewnętrznymi standardami bezpieczeństwa: to klient musi przełożyć wymagania RODO, branżowych norm (np. PCI DSS, HIPAA) czy krajowych przepisów na konkretne ustawienia i procesy w chmurze, wliczając w to lokalizację danych, transfery transgraniczne, umowy powierzenia przetwarzania oraz ocenę ryzyka związanego z wykorzystaniem usług podwykonawców przez dostawcę chmury. Obejmuje to również tworzenie i utrzymanie polityk bezpieczeństwa dedykowanych chmurze (np. standardów tworzenia kont, zasad korzystania z usług SaaS, wymagań wobec deweloperów), szkoleń użytkowników końcowych oraz ścisłej współpracy zespołów bezpieczeństwa, IT, prawnych i biznesu. Bez świadomego, aktywnego zaangażowania klienta w każdy z tych obszarów, nawet najbardziej zaawansowana platforma chmurowa nie jest w stanie zapewnić oczekiwanego poziomu bezpieczeństwa.

Zagrożenia i Wytyczne RODO

Wykorzystanie chmury w kontekście RODO (GDPR) niesie ze sobą specyficzne zagrożenia, które wynikają zarówno z natury rozproszonych środowisk chmurowych, jak i z niepełnego zrozumienia podziału ról między administratorem a procesorem danych. Jednym z głównych ryzyk jest brak przejrzystości co do lokalizacji danych: dane osobowe mogą być przechowywane i przetwarzane w wielu centrach danych, często zlokalizowanych w różnych państwach lub nawet regionach prawnych, co komplikuje ocenę zgodności z wymogami dotyczącymi transferu danych poza EOG. W modelu multicloud i hybrydowym szczególnie łatwo o sytuację, w której organizacja nie jest w stanie dokładnie wskazać, gdzie w danym momencie znajdują się dane danej osoby, a tym samym skutecznie zareagować na żądania dostępu, sprostowania czy usunięcia danych. Dodatkowym zagrożeniem jest tzw. shadow IT – korzystanie z niesankcjonowanych usług chmurowych przez pracowników, które omijają formalne procesy bezpieczeństwa i oceny ryzyka, a więc także kontrolę nad tym, jakie dane osobowe trafiają do jakich usług i na jakich warunkach. W praktyce prowadzi to do rozproszenia odpowiedzialności, braku pełnej ewidencji czynności przetwarzania i trudności w udokumentowaniu zgodności z RODO. Ryzykiem typowo „chmurowym” są również błędne konfiguracje zasobów – np. błędne konfiguracje bucket’y lub bazy danych, niewłaściwie ustawione listy kontroli dostępu (ACL), brak szyfrowania danych „w spoczynku” lub „w tranzycie”. RODO wymaga wdrożenia odpowiednich środków technicznych i organizacyjnych, a błędna konfiguracja świadczy zazwyczaj o braku adekwatnych procedur i szkoleń, co może zostać ocenione przez organ nadzorczy jako naruszenie zasady integralności i poufności. Wreszcie, zagrożeniem bywa także niejasność lub pobieżna analiza umów z dostawcami chmury. Jeżeli w kontraktach i załącznikach DPA (Data Processing Agreement) nie zostaną jednoznacznie określone kategorie przetwarzanych danych, cele, czas trwania przetwarzania, podwykonawcy, mechanizmy transferu danych do krajów trzecich oraz prawa i obowiązki stron, organizacja jako administrator danych może nie być w stanie wykazać zgodności z zasadą rozliczalności. To właśnie administrator odpowiada przed regulatorem i osobami, których dane dotyczą, za wybór procesora działającego w sposób gwarantujący realizację wymogów RODO, a w środowisku chmurowym ocena ta wymaga połączenia kompetencji prawnych, bezpieczeństwa i architektury IT. Doniosłym obszarem ryzyka są też incydenty naruszenia ochrony danych (data breach) w chmurze: choć dostawcy utrzymują wysokie standardy zabezpieczeń fizycznych i logicznych, to najczęstszą przyczyną wycieków pozostają błędy po stronie klienta – wykorzystanie słabych haseł, brak MFA, brak monitoringu nietypowych logowań, nadawanie nadmiernych uprawnień czy brak segmentacji środowisk produkcyjnych i testowych. W połączeniu z automatyczną skalowalnością środowisk oraz dużą dynamiką zmian konfiguracji utrudnia to szybkie wykrycie naruszeń i właściwe ich zgłoszenie w terminie 72 godzin, jak przewiduje RODO.

Aby sprostać wytycznym RODO w chmurze, organizacje powinny zacząć od prawidłowego zdefiniowania ról: w większości przypadków to klient jest administratorem danych, zaś dostawca chmury pełni rolę procesora (lub podprocesora), choć w niektórych scenariuszach SaaS może pełnić równolegle rolę samodzielnego administratora w odniesieniu do części danych. To rozróżnienie determinuje zakres obowiązków i treść umów powierzenia przetwarzania. W praktyce niezbędne jest przeprowadzenie DPIA (Data Protection Impact Assessment – oceny skutków dla ochrony danych) dla kluczowych wdrożeń chmurowych, szczególnie tam, gdzie przetwarzane są dane wrażliwe (szczególne kategorie danych) lub dane na dużą skalę, oraz tam, gdzie występuje systematyczne monitorowanie zachowania użytkowników. DPIA powinna obejmować m.in. analizę architektury chmury, lokalizacji centrów danych, mechanizmów szyfrowania, zarządzania kluczami, logowania i monitoringu oraz procedur reagowania na incydenty. W kontekście zasady privacy by design/by default, projektując rozwiązania chmurowe należy domyślnie ograniczać zakres zbieranych danych, minimalizować czas ich przechowywania, stosować pseudonimizację lub anonimizację tam, gdzie to możliwe, oraz realizować zasadę minimalizacji uprawnień (least privilege) i podziału obowiązków. Ważnym wymogiem RODO jest też zapewnienie realizacji praw osób, których dane dotyczą – w praktyce oznacza to konieczność posiadania przejrzystych procedur lokalizowania danych w chmurze, szybkiego wyszukiwania informacji o konkretnej osobie oraz sprawnego wykonywania operacji takich jak sprostowanie, ograniczenie przetwarzania czy usunięcie danych. Organizacja powinna zadbać, by jej architektura chmurowa (w tym integracje pomiędzy różnymi usługami IaaS/PaaS/SaaS) umożliwiała techniczną realizację takich żądań bez nadmiernych opóźnień i bez ryzyka pozostawienia „sierocych” kopii danych w logach, backupach lub środowiskach testowych. W przypadku transferu danych do krajów trzecich należy zweryfikować, czy dostawca oferuje mechanizmy zgodne z aktualnym stanem prawnym (np. decyzje stwierdzające odpowiedni stopień ochrony, standardowe klauzule umowne, dodatkowe środki techniczne jak szyfrowanie end-to-end z zarządzaniem kluczami po stronie klienta), a ocena ta powinna być regularnie aktualizowana z uwagi na zmieniające się orzecznictwo i stanowiska organów nadzorczych po unieważnieniu mechanizmu Privacy Shield. Istotnym wytycznym RODO jest także prowadzenie rejestru czynności przetwarzania, który w środowisku chmurowym powinien uwzględniać nie tylko tradycyjne systemy, ale też usługi typu serverless, kontenery, usługi analityczne i integracyjne – wraz z opisem kategorii danych, odbiorców, okresów przechowywania i zastosowanych zabezpieczeń. Wreszcie, organizacja musi zadbać o odpowiedni poziom szkoleń i świadomości wśród zespołów IT, DevOps i biznesu – tak, aby decyzje o wyborze i konfiguracji usług chmurowych uwzględniały nie tylko parametry techniczne i kosztowe, ale również konsekwencje prawne i wymogi ochrony danych osobowych, które w ujęciu RODO są integralnym elementem bezpieczeństwa informacji.

Dobre Praktyki Bezpieczeństwa

Dobre praktyki bezpieczeństwa w chmurze zaczynają się od właściwego zaprojektowania architektury oraz świadomego podejścia do podziału odpowiedzialności. Już na etapie planowania należy zdefiniować model referencyjny bezpieczeństwa (np. mapę warstw: tożsamość, sieć, dane, aplikacje, operacje) i przypisać odpowiedzialności konkretnym zespołom – właścicielom systemów, administratorom, działowi bezpieczeństwa, prawnikom i biznesowi. Kluczowa jest zasada najmniejszych uprawnień (least privilege): każde konto, rola i usługa powinny mieć tylko te uprawnienia, które są absolutnie niezbędne. W praktyce oznacza to projektowanie ról opartych na zadaniach (RBAC/ABAC), stosowanie kont serwisowych z ograniczonym zakresem dostępu oraz regularne przeglądy uprawnień – zwłaszcza kont uprzywilejowanych, takich jak administratorzy chmury. Krytycznym elementem jest rozdzielenie ról (segregation of duties), tak aby jedna osoba nie mogła samodzielnie wprowadzić zmian krytycznych bez kontroli innej roli czy procesu (np. zatwierdzanie zmian w IaC przez code review). W obszarze tożsamości dobrą praktyką jest centralizacja zarządzania dostępem (federacja tożsamości, SSO) oraz zastosowanie wieloskładnikowego uwierzytelniania (MFA) wszędzie tam, gdzie to możliwe, przede wszystkim dla dostępu administracyjnego, zdalnego i do systemów zawierających dane wrażliwe.

Równie ważna jest systematyczna kontrola konfiguracji i stanów bezpieczeństwa zasobów chmurowych. Stosowanie Infrastructure as Code (IaC) – np. Terraform, ARM, CloudFormation – pozwala na wersjonowanie infrastruktury, stosowanie code review, automatyczne testy bezpieczeństwa i odtwarzanie środowisk w spójny sposób. Warto wdrożyć narzędzia typu Cloud Security Posture Management (CSPM), które automatycznie skanują środowisko pod kątem błędnych konfiguracji (np. publicznie udostępnione buckety, otwarte porty administracyjne, brak szyfrowania dysków) oraz wymuszają zgodność z politykami bezpieczeństwa (policy as code). Standardem powinno być szyfrowanie danych „w spoczynku” i „w tranzycie” – w tym wykorzystywanie natywnych mechanizmów dostawcy (KMS, HSM) i przemyślana strategia zarządzania kluczami kryptograficznymi, uwzględniająca rotację kluczy, ograniczony dostęp oraz audyt użycia. W warstwie sieciowej zaleca się segmentację i mikrosegmentację – oddzielanie środowisk produkcyjnych od testowych, stosowanie prywatnych sieci wirtualnych, list kontroli dostępu, firewalli aplikacyjnych (WAF) oraz VPN lub dedykowanych łączy do połączeń z siecią firmową. W kontekście DevSecOps dobrymi praktykami są skanowanie obrazów kontenerów i bibliotek pod kątem podatności, stosowanie repozytoriów zaufanych obrazów, automatyczne testy bezpieczeństwa w pipeline’ach CI/CD oraz zasada „security gates”, które blokują wdrożenia niespełniające określonych wymogów. Nie można pominąć monitoringu i reagowania na incydenty: logowanie zdarzeń (audit logs, access logs, DNS logs) musi być centralizowane, przechowywane przez odpowiednio długi czas i aktywnie wykorzystywane w systemach SIEM do detekcji anomalii. Powinny istnieć zdefiniowane procedury reagowania na incydenty, scenariusze ćwiczeniowe (np. symulacja wycieku danych, kompromitacji konta uprzywilejowanego) oraz zespół odpowiedzialny za ich realizację. Z perspektywy odporności i ciągłości działania niezbędne są regularne kopie zapasowe z testowaniem odtwarzania, projektowanie systemów pod kątem wysokiej dostępności (HA), redundancji stref dostępności oraz – tam gdzie to uzasadnione – replikacji między regionami lub wieloma dostawcami (multicloud). Wszystkie te mechanizmy muszą być osadzone w spójnym systemie zarządzania bezpieczeństwem informacji: z aktualnymi politykami, szkoleniami dla użytkowników i administratorów, cyklicznymi audytami, testami penetracyjnymi oraz stałym monitorowaniem zgodności z regulacjami i umowami z dostawcami, tak aby żaden z elementów współdzielonej odpowiedzialności nie pozostał bez właściciela ani kontroli.

Podsumowanie

Bezpieczeństwo w chmurze to złożony temat, który wymaga zrozumienia modeli współdzielonej odpowiedzialności. Dostawca infrastruktury odpowiada za jej podstawową ochronę, natomiast klient ma obowiązki w zakresie zabezpieczenia danych i aplikacji. Kluczowe jest zrozumienie specyfiki modeli, takich jak SaaS, oraz stosowanie najlepszych praktyk i zgodność z regulacjami RODO, aby zapobiec cyberzagrożeniom i ochronić wrażliwe dane. Zachowanie równowagi między stronami zapewnia kompleksową ochronę w środowisku chmurowym.